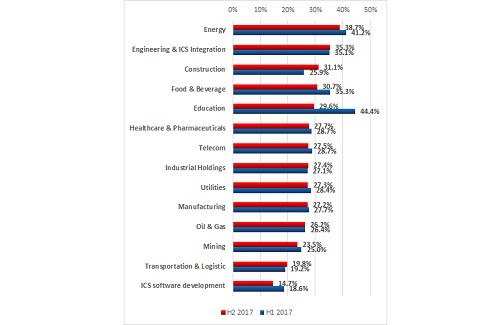

Casi 40% de todos los sistemas de control industrial (ICS, por sus siglas en inglés) en organizaciones de energía protegidas por las soluciones de Kaspersky Lab, fueron atacados por malware al menos una vez durante los últimos seis meses de 2017, seguidos de cerca por 35.3% de las redes de ingeniería e integración de ICS. Una de las principales conclusiones del informe más reciente de Kaspersky Lab, "Panorama de amenazas a los sistemas de automatización industrial en el segundo semestre de 2017", es que la cantidad de ataques en estos dos sectores supera notablemente a la de otras industrias. Otros sectores experimentaron un promedio de entre 26% y 30% de las computadoras de ICS atacadas. La gran mayoría de los ataques detectados fueron blancos accidentales.

La ciberseguridad de las instalaciones industriales sigue siendo un problema que puede tener consecuencias muy graves que afecten a los procesos industriales, así como a pérdidas en las empresas. Al analizar el panorama de amenazas en diferentes industrias, Kaspersky Lab ICS CERT registró que casi todas las industrias experimentan ataques cibernéticos regularmente en sus computadoras ICS.

Sin embargo, dos industrias fueron atacadas más que otras: las organizaciones de energía (38.7%) y las empresas de ingeniería e integración de ICS (35.3%). El sector que demostró el crecimiento más notable de computadoras ICS atacadas durante el segundo semestre de 2017 (en comparación con el primer semestre de ese año) fue el de construcción, con 31.1%. Para todas las demás industrias en cuestión (fabricación, transporte, servicios públicos, alimentos, atención médica, entre otras.), la proporción de computadoras atacadas varió entre 26% a 30% en promedio.

Según los expertos, el sector de energía fue una de las primeras industrias que comenzó a utilizar diversas soluciones de automatización y ahora es uno de los más computarizados. Incidentes de seguridad cibernética, así como ataques dirigidos en los últimos dos años, junto con iniciativas regulatorias, justifican que las compañías de electricidad y energía adopten productos y medidas de ciberseguridad para sus sistemas de tecnología operativa (OT, por sus siglas en inglés).

Además, la red eléctrica moderna es uno de los sistemas más extensos de objetos industriales interconectados, con una gran cantidad de computadoras conectadas a la red y un grado relativamente alto de exposición a amenazas cibernéticas, como lo demuestran las estadísticas de Kaspersky Lab ICS CERT. A su vez, el alto porcentaje de computadoras ICS atacadas en empresas de ingeniería e integración de control industrial es otro problema serio dado el hecho de que el vector de ataque de la cadena de suministro se ha utilizado en algunos ataques devastadores en los últimos años.

El porcentaje relativamente alto de computadoras ICS atacadas en la industria de la construcción en comparación con el primer trimestre de 2017, podría indicar que estas organizaciones no están lo suficientemente maduras para prestar la atención requerida a la protección de las computadoras industriales. Sus sistemas de automatización computarizados pueden ser relativamente nuevos y todavía no se ha desarrollado una cultura industrial de ciberseguridad en estas organizaciones.

El porcentaje más bajo de ataques ICS se ha encontrado en empresas que se especializan en el desarrollo de software ICS: 14.7%, lo que significa que sus laboratorios de investigación/desarrollo ICS, plataformas de prueba, demostraciones y entornos de capacitación también han sido atacados por software malicioso, aunque no tan a menudo como las computadoras ICS de las empresas industriales. Los expertos de Kaspersky Lab ICS CERT señalan la importancia de la seguridad de los proveedores de ICS, porque las consecuencias de un ataque que se propague por el ecosistema de socios y la base de clientes del proveedor podrían ser catastrófico, como se vio, por ejemplo, durante la epidemia del malware exPetr.

Entre las nuevas tendencias de 2017, los investigadores de Kaspersky Lab ICS CERT han descubierto un aumento en los ataques de minería de datos en ICS. Esta tendencia comenzó en septiembre, junto con un aumento en el mercado de criptomonedas y la extracción de datos en general. Pero en el caso de las empresas industriales, este tipo de ciberataque puede representar una mayor amenaza al crear una carga significativa en las computadoras y, como resultado, afectar negativamente el funcionamiento de los componentes ICS de la empresa y amenazar su estabilidad. En general, durante el período comprendido entre febrero de 2017 y enero de 2018, los programas de extracción de datos de criptomonedas atacaron 3.3% de las computadoras del sistema de automatización industrial, en la mayoría de los casos de forma accidental.

Otros aspectos destacados del informe incluyen:

"Los resultados de nuestra investigación sobre computadoras ICS atacadas en diversas industrias nos han sorprendido. Por ejemplo, el alto porcentaje de computadoras ICS que recibieron ataques en compañías de electricidad y energía demostró que el esfuerzo de las empresas para garantizar la seguridad cibernética de sus sistemas de automatización después de algunos incidentes graves no es suficiente, y existen múltiples lagunas que los ciberdelincuentes pueden usar", dijo Evgeny Goncharov, Director de Kaspersky Lab ICS CERT.

"En general, en comparación con 2016, hemos visto un ligero descenso en el número de ataques ICS. Esto probablemente indica que, las empresas han comenzado a prestar más atención a los problemas de seguridad cibernética de ICS, y están auditando los segmentos industriales de sus redes, capacitando a los empleados, entre otras medidas. Es una buena señal, porque es muy importante que las empresas tomen medidas proactivas para evitar combatir en el futuro", agrega Goncharov.

Kaspersky Lab ICS CERT recomienda que se tomen las siguientes medidas técnicas:

Puede leer el informe completo del segundo semestre de 2017 en el sitio web de Kaspersky Lab ICS CERT.