La anomalía condujo a los investigadores a 'ProjectSauron', un agente de amenazas nación-estado que ataca a las organizaciones estatales con un conjunto único de herramientas para cada víctima, lo que hace casi inútiles los indicadores de compromiso tradicionales. El objetivo de los ataques parece ser principalmente el ciberespionaje.

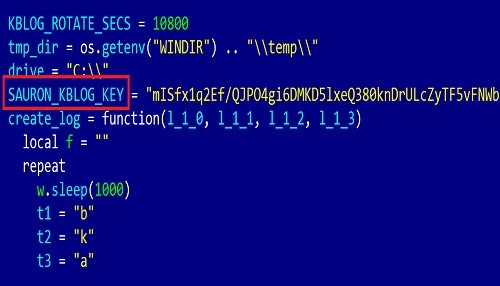

ProjectSauron se interesa especialmente en ganar acceso a las comunicaciones cifradas, a las que ataca utilizando una plataforma avanzada de ciberespionaje modular que incorpora un conjunto exclusivo de herramientas y técnicas. La característica más notable de las tácticas de ProjectSauron es que evitan repetirse deliberadamente: ProjectSauron utiliza un conjunto de implantes e infraestructura para cada objetivo individual, y nunca los reutiliza. Este método, junto con varias rutas para la extracción de los datos robados, como es el caso de canales legítimos de correo electrónico y DNS, le permite a ProjectSauron realizar prolongadas campañas secretas de espionaje en las redes que son sus objetivos.

ProjectSauron da la impresión de ser un actor experimentado y tradicional que ha realizado esfuerzos considerables para aprender de otros actores extremadamente avanzados, entre los que se incluyen Duqu, Flame, Equation y Regin, ya que adopta algunas de las técnicas más innovadoras de estos y mejora sus tácticas con el fin de permanecer sin ser descubierto.

Características principales

Algunas de lasherramientas y técnicas de particular interés de ProjectSauron incluyen:

Perfil y geografía de las víctimas

Hasta la fecha más de 30 víctimas de diferentes organizaciones se han identificado en Rusia, Irán y Ruanda, y puede que haya otras en países de habla italiano. Pensamos que muchas más organizaciones y geografías serán afectadas

Según nuestro análisis, las organizaciones atacadas generalmente juegan un papel clave en la prestación de servicios del estado e incluyen:

Los análisis forenses indican que ProjectSauron ha estado operando desde junio de 2011 y aún permanece activo en 2016. El vector inicial de infección utilizado por ProjectSauron para penetrar las redes de las víctimas sigue siendo desconocido.

"Varios ataques dirigidos actualmente dependen de herramientas de bajo costo que pueden adquirirse fácilmente. ProjectSauron, por el contrario, es uno de los que depende de herramientas de fabricación casera confiables y de código escrito personalizado. El solo uso de indicadores únicos, como el servidor de control, las claves de cifrado y más, además de la adopción de técnicas de vanguardia copiadas de otros agentes principales de amenazas, es bastante nuevo. La única manera de resistir este tipo de amenazas es teniendo instaladas muchas capas de seguridad, basadas en una cadena de sensores que controlen hasta la más mínima anomalía en el flujo de trabajo de la organización, multiplicado con inteligencia contra las amenazas y análisis forense para detectar patrones, incluso cuando no parece que haya ninguno", dijo Vitaly Kamluk, investigador principal de seguridad en Kaspersky Lab.

El costo, la complejidad, la persistencia y el objetivo final de la operación, robar información confidencial y secreta de organizaciones estatales, sugieren la participación o el apoyo de una nación o estado.

Los expertos en seguridad de Kaspersky Lab aconsejan a las organizaciones realizar una auditoría a fondo de sus redes de TI y terminales para poner en práctica las siguientes medidas:

El informe completo sobre ProjectSauron se ha puesto a disposición de los clientes del servicio de informes de inteligencia APT de Kaspersky Lab por adelantado. Más información en: http://www.kaspersky.com/enterprise-security/apt-intelligence-reporting

Los indicadores de compromiso y las reglas Yara están disponibles aquí.

Todos los productos de Kaspersky Lab detectan las muestras de ProjectSauron como HEUR: Trojan.Multi.Remsec.gen

Para obtener más información sobre ProjectSauron, lea el artículo en Securelist.com

Información adicional sobre cómo los productos de Kaspersky Lab pueden proteger a los usuarios contra esta amenaza está disponible aquí.